Korporatiivse võrgu juurdepääsu kontroll ja haldus IT-juhile

Suurettevõtte IT-infrastruktuuri haldamine nõuab enamat kui lihtsalt stabiilset ühendust. Kuna ründepind laieneb koos kaugtöö ja pilveteenuste levikuga, on võrgu juurdepääsu kontroll (NAC) muutunud kriitiliseks komponendiks ettevõtte üldises infoturbe strateegias. See ei tähenda enam pelgalt küsimust, kes pääseb sisse, vaid hõlmab suvatsust ja detailset kontrolli selle üle, millised seadmed ja kasutajad tohivad konkreetsete ressurssidega suhelda. Tänapäeval on juurdepääsu haldus dünaamiline protsess, mis peab reageerima ohtudele reaalajas.

Nullusalduse põhimõtted suurvõrkudes

Traditsiooniline mudel, kus sisevõrku peeti vaikimisi turvaliseks piirkonnaks, ei ole enam ammu piisav. Kaasaegne lähenemine lähtub NIST-i nullusalduse arhitektuurist (Zero Trust), mis sätestab, et ühelegi seadmele ega kasutajakontole ei tohi anda usaldust ainult nende loogilise või füüsilise asukoha põhjal. See tähendab, et iga ühenduskatse, olgu see tehtud kohalikus kohtvõrgus või väljaspool kontorit asuva virtuaalse privaatvõrgu kaudu, vajab selgesõnalist verifitseerimist.

IT-juhina peaksite oma organisatsioonis juurutama strateegia, mis tugineb järgmistele sammastele:

- Vähimate õiguste printsiip (Least Privilege): Kasutajatele antakse juurdepääs ainult neile ressurssidele, mis on nende tööülesannete täitmiseks vältimatult vajalikud. See vähendab potentsiaalset kahju, kui mõni konto peaks kompromiteeruma.

- Pidev autoriseerimine: Usaldust ei anta korduvkasutatava loana; juurdepääsuõigusi hinnatakse pidevalt, võttes arvesse seadme turvaseisundit ja kasutaja tavapärast käitumismustrit.

- Just-in-Time (JIT) juurdepääs: Kriitilistele süsteemidele ja andmetele antakse ligipääs ainult piiratud ajaks, mis minimeerib ründajate võimalusi süsteemis märkamatult tegutseda.

Kriitilised tehnoloogiad juurdepääsu haldamisel

Tõhus ja turvaline juurdepääsu haldus toetub standardiseeritud protokollidele ja spetsiaalsetele tarkvaralistele lahendustele, mis moodustavad ühtse kaitseliini.

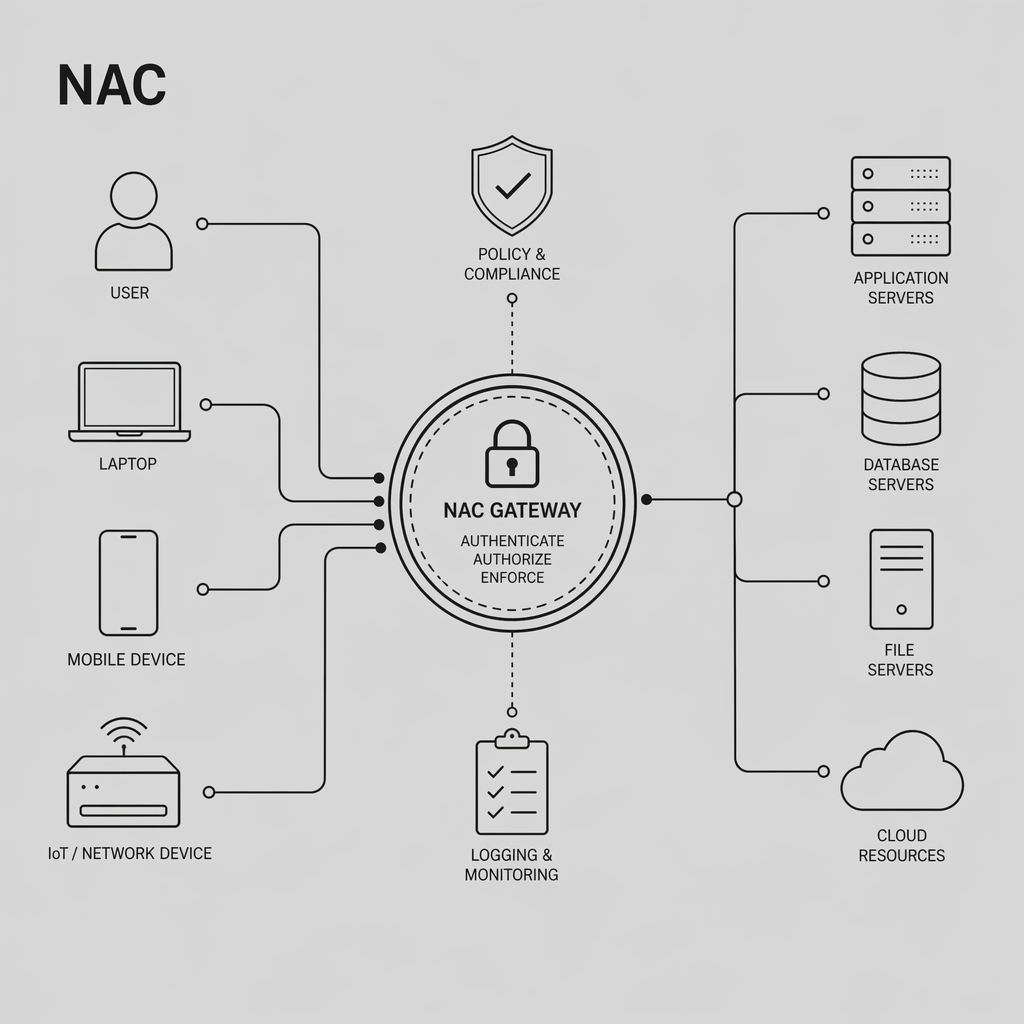

IEEE 802.1X ja NAC lahendused

NSA soovitab tungivalt rakendada <a href="https://media.defense.gov/2022/Jun/15/2003018261/-1/-1/0/CTRNSANETWORKINFRASTRUCTURESECURITYGUIDE20220615.PDF”>NAC (Network Access Control) lahendust, et takistada volitamata füüsilisi ühendusi ja hoida silma peal kõigil seadmetel, mis ettevõtte võrku ilmuvad. NAC tugineb tavaliselt IEEE 802.1X standardile, mis pakub raamistikku kliendi ja võrgu vaheliseks vastastikuseks autentimiseks. Selline süsteem toimib kui nutikas väravavalvur, tuvastades unikaalsed seadmed automaatselt ja määrates neile vastavad õigused enne, kui nad üldse andmeid vahetada saavad.

Traadita ühenduste turvamine WPA3 abil

Traadita ühenduste puhul on ettevõtte tasemel standardiks kujunenud WPA3-Enterprise krüpteeringut. Erinevalt tavalistest paroolipõhistest lahendustest pakub see koos RADIUS-serveriga tunduvalt tugevamat kaitset. Suurettevõtetes on soovitatav kasutada ka sertifikaadipõhist autentimist, mis välistab rünnakud, kus ründaja püüab sisselogimisandmeid võrguliiklusest pealt kuulata.

Võrgu segmentatsioon kui strateegiline kaitsekiht

Võrgu juurdepääsu kontrolli üks olulisemaid osi on intelligentne võrgu segmentatsioon. Selle asemel, et hoida kogu ettevõtte andmeliiklust ühes suures “ruumis”, jagatakse võrk loogilisteks osadeks ehk VLAN-ideks. Mõelge sellest kui maja jagamisest eraldi tubadeks – kui ühes toas tekib tulekahju, takistavad suletud uksed selle levikut teistesse hoone osadesse.

CISA ja IC3 soovitavad rakendada segmentatsiooni selliselt, et ühendused kriitilistesse võrgusegmentidesse on vaikimisi keelatud. See piirab ründaja liikumisvõimalusi (lateral movement) võrgus olukorras, kus mõni terminalseade on nakatunud pahavaraga. Selline lähenemine isoleerib ohud ja kaitseb ettevõtte kõige väärtuslikumaid andmeid.

Praktilised sammud IT-juhile turvalisuse tõstmiseks

Võrgu juurdepääsu kontrolli juurutamine ja korrashoid on pidev protsess, mitte ühekordne projekt. Turvalisuse tõstmiseks tasub fokusseerida järgmistele tegevustele:

- Mitmetasandilise autentimise (MFA) juurutamine: Rakendage phishing-kindlat MFA-d kõikidele kontodele, millel on ligipääs ettevõtte süsteemidele ja rakendustele. Täpsemaid juhiseid leiate IT juurdepääsu haldamise artiklist.

- Üleminek ZTNA suunale: Kaaluge traditsiooniliste VPN-ühenduste asendamist Zero Trust Network Access (ZTNA) lahendustega. Need pakuvad täpsemat kontrolli rakenduste tasandil ja vähendavad ründepinda.

- Reaalajas monitooring ja teavitused: Seadistage süsteemid nii, et turvapoliitikate haldamine toimuks reaalajas. See võimaldab anomaaliatest ja volitamata seadmetest koheselt teada saada ja neile reageerida.

- Regulaarsed auditid ja testimine: Viige läbi perioodilisi võrgu auditeid ja penetratsiooniteste, et tagada vastavus nii sise-eeskirjadele kui ka välisregulatsioonidele nagu GDPR või Eesti riigisisene E-ITS standard.

Halduse automatiseerimine ja professionaalne tugi

Suurettevõtte võrgu haldamine muutub kiiresti üle jõu käivaks, kui seadmete ja kasutajate arv kasvab tuhandetesse. Vigased konfiguratsioonid ja uuendamata püsivara on ründajatele lihtsad sissepääsupunktid. Professionaalselt ehitatud ja hallatud kaasaegsed võrgud võimaldavad optimeerida seadmete tööd, tagada sujuv andmevahetus ja vältida turvaauke.

Pro IT on ainus Ruckus Eliitpartner Baltikumis ja Põhjamaades, pakkudes terviklahendusi alates võrgu projekteerimisest kuni ööpäevaringse monitooringuni. Kui teie ettevõte vajab kindlustunnet, et võrgu juurdepääsu kontroll ja haldus vastavad kaasaegsetele kõrgetele standarditele, on meie IT-hooldus ja sertifitseeritud spetsialistid teile toeks.

Võtke meiega ühendust ja tellige oma ettevõtte võrgu turvaaudit, et tuvastada võimalikud kitsaskohad ning tagada oma organisatsiooni andmete kaitse.