Võrgu ründevektorite tuvastamine ja ründepinna vähendamine

Iga suurorganisatsiooni võrk on pidevas muutumises. Uued seadmed, pilveteenused ja kaugtöö lahendused laiendavad märkamatult ettevõtte ründepinda, luues uusi teid, mida küberkurjategijad saavad ära kasutada. IT-juhina on sinu ülesanne mõista, kuidas ründajad sinu võrku näevad ja millised kontrollimehhanismid on kõige tõhusamad ohtude peatamiseks enne intsidenti.

Mis on ründevektor ja ründepind?

Küberturvalisuses on oluline vahet teha kahel põhimõistal, mis määravad ära organisatsiooni riskiprofiili. Ründepind tähistab kõigi võimalike sisenemispunktide või ründevektorite summat, mida ründaja saab kasutada loata ligipääsu saamiseks. See hõlmab kõike alates avatud portidest ja tarkvaralistest haavatavustest kuni hooletute töötajateni. Ründevektor on aga konkreetne tee või meetod, mida ründaja kasutab sinu andmeteni või süsteemideni jõudmiseks.

Mida suurem on ettevõtte kohtvõrk ja mida rohkem on seal internetti avatud liideseid, seda keerukam on ründepinda hallata. 2024. aasta Verizon DBIR-i andmetel oli varastatud või kompromiteeritud mandaatide kasutamine esmane ründevektor 38% andmeleketest. Samuti on hüppeliselt kasvanud haavatavuste ärakasutamine – see oli algseks sisenemispunktiks 14% juhtudest, mida on peaaegu kolm korda rohkem kui eelmisel aastal. See trend näitab, et ründajad otsivad üha aktiivsemalt tehnilisi nõrkusi, mida automatiseeritud tööriistadega skaneerida.

Kuidas tuvastada oma võrgu nõrku kohti?

Ründepinna analüüs algab täielikust ülevaatest sellest, mis sinu võrgus tegelikult toimub. Sa ei saa kaitsta varasid, mida sa ei näe ega halda. Tuvastamine jaguneb tavaliselt kolmeks kriitiliseks etapiks:

- Varade kaardistamine: See hõlmab kõigi serverite, lõppseadmete, asjade interneti (IoT) seadmete ja pilveressursside tuvastamist.

- Haavatavuste skaneerimine: Regulaarne kontroll tuvastab paikamata tarkvara ja aegunud protokollid, et sulgeda tuntud nõrkused enne rünnakut.

- Võrguliikluse analüüs: Pidev monitooring aitab tuvastada anomaaliaid, mis viitavad juba toimuvatele rünnakukatsetele või andmete ebatavalisele liikumisele.

Tõhus küberohtude ennetamine tugineb suuresti proaktiivsele lähenemisele. Strateegiline võrguturvalisus eeldab, et kriitilised haldusliidesed eemaldatakse avalikust internetist või paigutatakse isoleeritud haldusvõrkudesse, kus neile pääseb ligi vaid läbi kontrollitud ja auditeeritud kanalite. CISA juhised rõhutavad, et internetti avatud haldusliidesed on ründajate jaoks ühed atraktiivsemad sihtmärgid, mistõttu tuleb nende nähtavust välismaailmale piirata.

Praktilised sammud ründepinna vähendamiseks

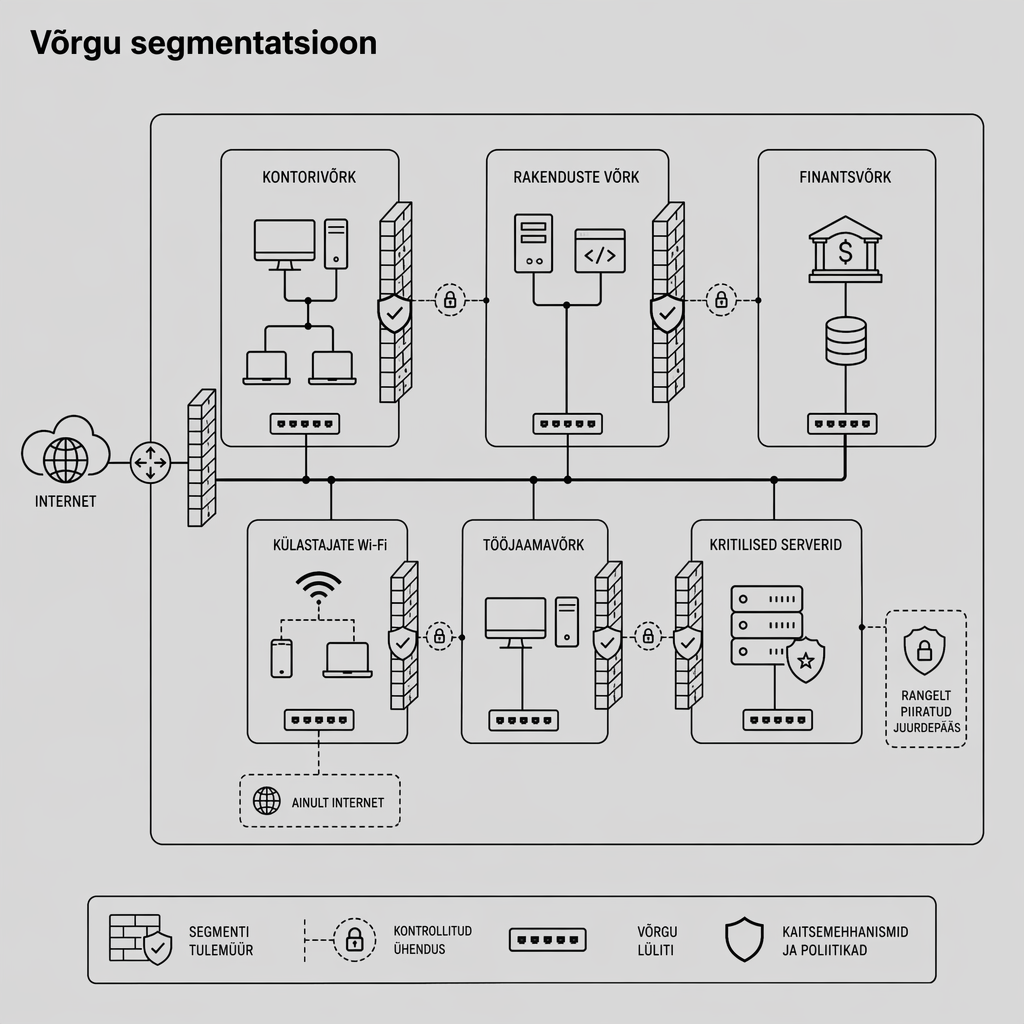

Kui nõrgad kohad on tuvastatud, tuleb rakendada praktilised kontrollimeetmed, mis on pigem strateegilised valikud kui pelgalt tehnoloogilised lisandused. Üks tõhusamaid viise ründaja liikumise piiramiseks on võrgu segmentatsioon. Selle asemel, et hoida ühte suurt ja avatud võrku, jaotatakse see väiksemateks loogilisteks osadeks. Võid mõelda sellest kui maja jagamisest eraldi lukustatud tubadeks – kui ründaja kompromiteerib ühe segmendi, näiteks külalis-WiFi, ei pääse ta otse ligi ettevõtte finantsandmetele või kriitilistele serveritele.

Zero Trust ehk nullusalduse mudel läheb siit sammu edasi, eeldades, et ükski kasutaja või seade ei ole vaikimisi usaldusväärne, isegi kui nad asuvad sisevõrgus. See eeldab pidevat kontrolli ja vähimate õiguste põhimõtte rakendamist, kus igale osapoolele antakse vaid see ligipääs, mis on tööks hädavajalik.

Tulemüürid ja sissetungi ennetamine

Kaasaegsed serveri turvameetmed ja tulemüürid toimivad võrgu intelligentsete väravavalvuritena. Järgmise põlvkonna tulemüürid (NGFW) ei piirdu vaid portide jälgimisega, vaid suudavad analüüsida liiklust rakenduse tasandil ja tuvastada pahatahtlikke mustreid reaalajas. NIST-i ja CISA juhised soovitavad hoida avatuna vaid minimaalselt vajalikud pordid ja protokollid. Iga ebavajalik avatud port on potentsiaalne ründevektor, mida saab võrrelda lukustamata aknaga muidu turvatud hoones.

Turvaline kaugtöö ja autentimine

Kuna kaugtöö on muutunud standardiks, on ründepind laienenud töötajate kodudesse ja avalikesse võrkudesse. Virtuaalne privaatvõrk (VPN) loob küll krüpteeritud tunneli andmete kaitseks, kuid see on vaid osa lahendusest. Hädavajalik on rakendada mitmefaktorilist autentimist (MFA), mis neutraliseerib suure osa varastatud paroolidega seotud rünnakutest, lisades täiendava kontrollikihi, mida ründajal on raske simuleerida.

Pidev haldus ja monitooring

Võrgu turvalisuse tagamine on pidev protsess, mitte ühekordne projekt. Küberrünnakutega on sarnane lugu nagu viirushaigustega – ennetamine on alati tõhusam ja odavam kui hilisem ravi. Professionaalne IT-hooldus tagab, et seadmete püsivara on alati uuendatud, logisid analüüsitakse regulaarselt ja turvapoliitikad vastavad värskeimatele ohtudele.

Suuremates ettevõtetes on kriitiline kasutada kaasaegseid ettevõtte IT-turvalisuse lahendusi, mis kombineerivad auditi, reaalajas seire ja automaatse reageerimise. Näiteks anomaalia tuvastamine võib automaatselt sulgeda kahtlase andmeedastuse keset ööd, hoides ära suuremahulise andmelekke enne, kui keegi meeskonnast jõuab reageerida. See säästab organisatsiooni aega, raha ja mainet.

Võrgu ründepinna haldamine nõuab pidevat tasakaalu kasutatavuse ja turvalisuse vahel. Alustades põhjalikust analüüsist ja liikudes edasi kiht-kihilise kaitse (defense-in-depth) suunas, vähendad märkimisväärselt riski sattuda andmelekke statistika hulka. Kui soovid veenduda, et sinu ettevõtte võrguarhitektuur on rünnakutele vastupidav, on mõistlik kaasata partner, kes tunneb kaasaegseid standardeid. Pro IT kogenud meeskond aitab kaardistada sinu kaasaegsed võrgud ja rakendada kontrollimeetmed, mis pakuvad reaalset kaitset.

Võta meiega ühendust ja leiame koos lahenduse, mis kaitseb sinu ettevõtte vara ja mainet.