Infoturbe alused ja strateegiad kaasaegsele ettevõttele

Infoturve on terviklik protsesside ja meetmete kogum, mis kaitseb ettevõtte kriitilisi andmeid ning süsteeme volitamata juurdepääsu eest. See valdkond ei piirdu vaid tehnoloogiliste tööriistadega, vaid hõlmab ka töötajate teadlikkust ja organisatoorseid reegleid. Suuremates ettevõtetes on infoturbe peamine eesmärk tagada äritegevuse järjepidevus ja minimeerida võimalikke küberintsidentidest tulenevaid kahjusid. Tänapäeva küberruumis on rünnakud muutunud üha keerukamaks, suunatumaks ja sageli täielikult automatiseerituks. Edukas turvastrateegia algab alati põhjalikust riskide hindamisest ja selgete prioriteetide seadmisest vastavalt ärivajadustele. Põhjalikud infoturbe alused on strateegiline investeering, mis kaitseb otseselt ettevõtte mainet ja klientide usaldust. Professionaalne IT-partner aitab need põhimõtted praktikas ellu viia ning hoida kõik süsteemid pidevalt ajakohasena.

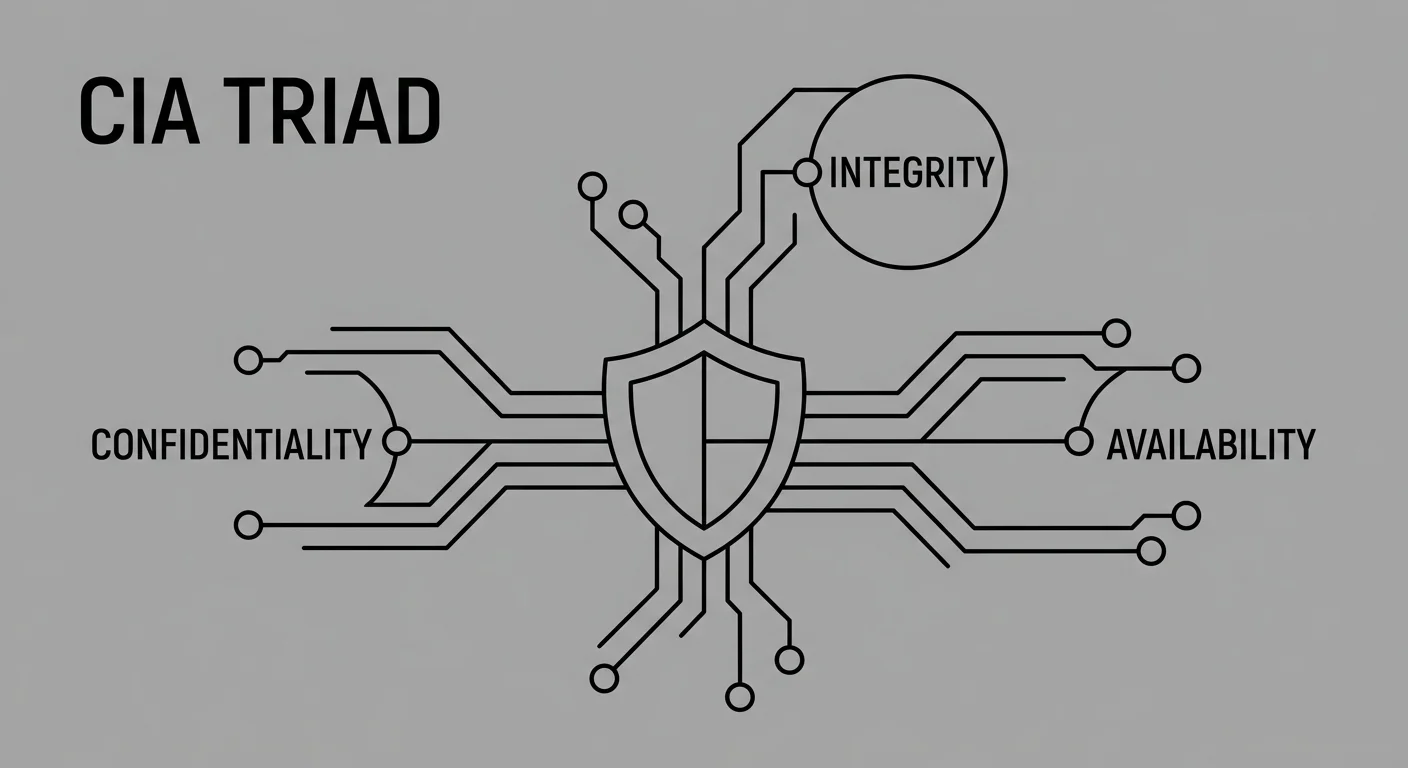

Infoturbe kolm sammast ehk CIA triaad

Infoturve tugineb kolmele rahvusvaheliselt tunnustatud põhisambale, milleks on konfidentsiaalsus, terviklus ja kättesaadavus. Konfidentsiaalsus tagab selle, et tundlikule infole pääsevad ligi ainult need isikud, kellel on selleks vastav volitus. Terviklus tähendab, et andmed on täpsed ja täielikud ning neid ei ole ilma loata muudetud. Kättesaadavus garanteerib, et süsteemid ja andmed on kasutatavad täpselt siis, kui äriprotsessid seda nõuavad. Need kolm põhimõtet on nurgakiviks rahvusvahelisele ISO/IEC 27001 standardile. Nende tasakaalustatud rakendamine aitab uuringute kohaselt vähendada andmetega seotud rikkumiste kulusid keskmiselt 24%. Ilma nende sammasteta on ettevõtte IT-infrastruktuur haavatav ja igapäevane äritegevus ebakindel.

Tehnilised meetmed ja infrastruktuuri turvamine

Mitmetasemeline autentimine ehk MFA on üks tõhusamaid viise ettevõtte kontode ja süsteemide kaitsmiseks. See lahendus suudab blokeerida kuni 99,9% automatiseeritud rünnakutest ning on tänapäeval paljude regulatsioonide puhul kohustuslik. Kaasaegsed endpoint turvalahendused ja EDR-süsteemid jälgivad kõiki lõppseadmeid reaalajas ööpäevaringselt. Väga oluline on ka vorgu segmentatsioon, mis piirab võimaliku rünnaku levikut ettevõtte sisevõrgus. Selleks jaotatakse võrk loogilisteks osadeks, sarnaselt maja jagamisele eraldi tubadeks. Lisaks moodustavad tugeva esimese kaitseliini välisohtude vastu korrektselt seadistatud serveri turvameetmed ja tulemuurid. Zero Trust arhitektuur aga eeldab, et ühtegi kasutajat ega seadet ei usaldata automaatselt ilma pideva kontrollita. Kõik tundlikud andmed peavad olema krüpteeritud nii edastamise ajal kui ka püsivalt serverites salvestatuna.

Juhtimine ja vastavus regulatsioonidele

Euroopa Liidus tegutsevatele ettevõtetele on andmekaitse ja GDPR-i nõuded vältimatult kohustuslikud. Eestis peavad paljud organisatsioonid lisaks järgima kohalikku Eesti infoturbestandardit (E-ITS) ja uuenenud kuberturvalisuse seadust. Süsteemne riskihaldus aitab tuvastada võimalikud nõrgad kohad enne, kui need muutuvad reaalseks ohuks. Läbimõeldud IT juurdepaasu haldamine tagab, et töötajatel on ainult nende tööks vajalikud minimaalsed õigused. Dokumenteeritud protsessid ja regulaarsed auditid on eduka ISMS ehk juhtimissüsteemi alustalad. Pidev töötajate koolitamine on samuti kriitiline, et kaitsta ettevõtet õngitsuskirjade ja sotsiaalse manipuleerimise eest. Turvalisuse tagamine on katkematu protsess, mis nõuab juhtkonna pidevat toetust ja selget visiooni.

- Vähimate õiguste põhimõtte rakendamine kõigile kasutajatele.

- Regulaarsed riskianalüüsid ja turvaauditid vastavalt standarditele.

- Töötajate teadlikkuse tõstmine läbi praktiliste koolituste.

- Vastavus Euroopa Liidu ja Eesti siseriiklikele regulatsioonidele.

Intsidentidele reageerimine ja äritegevuse taastamine

Strateegiline turvaintsidentide haldamine peab olema kiire, struktureeritud ja eelnevalt põhjalikult läbi mõeldud. Igal suuremal ettevõttel peaks olema testitud tegevuskava rünnakute tuvastamiseks, isoleerimiseks ja lõplikuks likvideerimiseks. Statistika näitab, et ettevalmistunud organisatsioonid suudavad küberintsidente lahendada kuni 60% kiiremini. Äärmiselt oluline on regulaarne andmete varundamine ja taastamisprotseduuride perioodiline kontrollimine reaalsetes oludes. Pärast igat turvajuhtumit tuleb läbi viia põhjalik analüüs, et vältida sarnaste vigade kordumist tulevikus. Operatiivne reageerimine vähendab oluliselt tekkivat mainekahju ja võimalikke rahalisi nõudeid partneritelt. Professionaalne IT-abi tagab ööpäevaringse valmisoleku ka kõige kriitilisemateks olukordadeks.

Turvalisuse mõõdikud ja KPI-d IT-juhile

IT-juhid peavad suutma infoturbe taset ja vajalikkust juhtkonnale numbriliselt ning arusaadavalt põhjendada. Peamised mõõdikud on ohtude tuvastamise aeg ning intsidentidele reageerimise ja lahendamise kiirus. Süsteemide turvapaikade ja uuenduste katvuse protsent näitab ilmekalt ettevõtte üldist tehnilist hügieeni. Varukoopiate tegemise edukus on kriitiline näitaja, eriti lunavararünnakute vastu võitlemisel. Õngitsustestide ja koolituste tulemused peegeldavad inimfaktoriga seotud riske ja nende muutumist ajas. Regulaarsed raportid aitavad suunata ressursse ja investeeringuid sinna, kus on hetkel suurim turvavajadus. Selged mõõdikud muudavad infoturbe nähtavaks ning paremini juhitavaks osaks ettevõtte üldisest äristrateegiast. Pro IT terviklahendused aitavad neid andmeid koguda ja süsteemselt ettevõtte turvalisust tõsta.

- Ohtude tuvastamise aeg (Time to Detection).

- Intsidentidele reageerimise ja lahendamise kiirus.

- Turvauuendustega kaetud süsteemide osakaal.

- Varukoopiate ja taastamistestide edukuse määr.

- Töötajate õngitsusrünnakutele reageerimise statistika.