WPA2 vs WPA3: mida peab IT-juht teadma uue põlvkonna turvastandardist?

Traadita side turvalisus on teinud viimastel aastatel märkimisväärse hüppe, liikudes aastakümneid trooninud standarditelt kaasaegsemate ja vastupidavamate lahenduste suunas. Kui WPA2 on olnud tööstuse standardiks juba aastast 2004, siis küberohtude kiire areng on selle arhitektuurilised piirid selgelt kätte toonud. Teie ettevõtte võrgu turvatase sõltub otseselt sellest, kui efektiivselt suudate kaitsta andmesidet lõppseadmete ja pääsupunktide vahel.

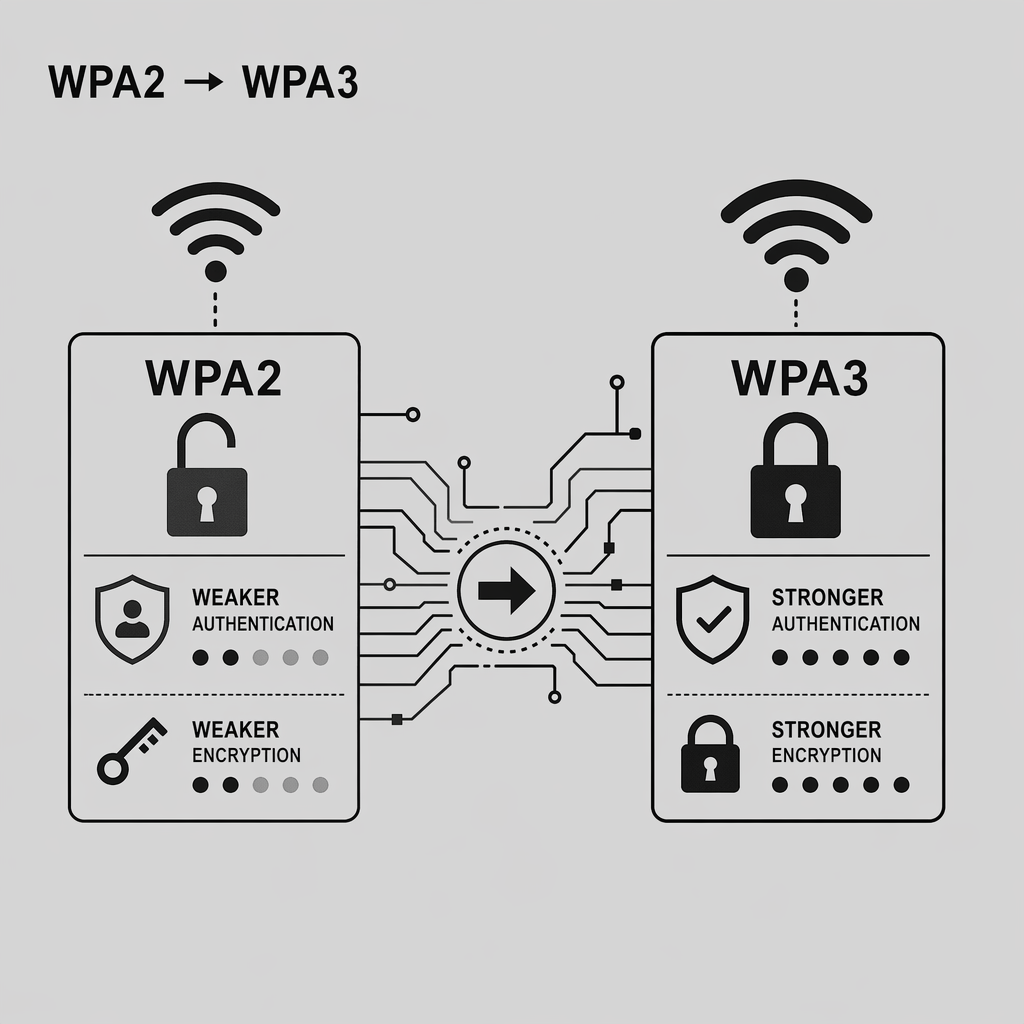

WPA3 (Wi-Fi Protected Access 3) ei ole pelgalt kosmeetiline versiooniuuendus, vaid fundamentaalne muudatus selles, kuidas traadita võrgud autentimist ja krüpteerimist käsitlevad. See protokoll on loodud kõrvaldama WPA2 tuntud haavatavusi ning pakkuma ettevõtetele vajalikku kindlustunnet ajastul, kus küberintsidentide arv on pidevas kasvutrendis.

Miks WPA2 enam tänapäevastele nõuetele ei vasta?

WPA2 kasutab andmete kaitsmiseks AES-CCMP krüptot koos 128-bitiste võtmetega, mis on pikka aega pakkunud piisavat kaitset. Kuid aja jooksul avastatud haavatavused, nagu näiteks KRACK (Key Reinstallation Attack), on näidanud protokolli arhitektuurilisi nõrkusi, võimaldades ründajatel teatud tingimustel liiklust pealt kuulata.

Üheks suurimaks kitsaskohaks WPA2-Personal puhul on neljasuunaline kätlemine (four-way handshake), mis muudab võrgu haavatavaks offline-sõnastikurünnakutele. Kui pahalane suudab pealt kuulata seadme ja pääsupunkti vahelist esmast suhtlust, saab ta üritada parooli murda oma serveris ilma, et võrk teda takistaks. WPA3 krüpteering on loodud just nende nõrkuste kõrvaldamiseks, pakkudes kaasaegset lähenemist autentimisele ja andmete kaitsele.

WPA3 peamised tehnilised täiustused ettevõtte vaatest

Uus standard toob endaga kaasa mitu kriitilist tehnoloogilist uuendust, mis muudavad ettevõtte võrgu rünnakutele tunduvalt vastupidavamaks. Need muudatused puudutavad nii igapäevast kasutajamugavust kui ka süvitsi minevat andmeturvet.

SAE protokoll ja Perfect Forward Secrecy

WPA3 asendab seni kasutusel olnud PSK (Pre-Shared Key) meetodi SAE (Simultaneous Authentication of Equals) protokolliga. See tähendab, et isegi kui kasutaja valib võrgu jaoks lihtsama parooli, on brute-force rünnakud peaaegu võimatud, kuna protokoll nõuab interaktiivset autentimist. SAE pakub lisaks kaitset Perfect Forward Secrecy (PFS) põhimõtte kaudu, mis tagab, et isegi kui ründaja suudab tulevikus võrgu parooli kuidagi hankida, ei ole tal võimalik dekrüpteerida varem salvestatud andmesidet.

WPA3-Enterprise ja 192-bitine turvarežiim

Suurettevõtete ja tundlike andmetega tegelevate asutuste jaoks on olulisim täiendus WPA3-Enterprise, mis pakub valikulist 192-bitist turvarežiimi. See režiim vastab riiklikele julgeolekustandarditele ja põhineb CNSA (Commercial National Security Algorithm) komplektil. Selline kõrgtasemeline WiFi turve on hädavajalik finantsasutustele ja riigisektorile, kus andmete konfidentsiaalsus on kriitilise tähtsusega.

Haldusraamide kaitse ja avalikud võrgud

Erinevalt eelkäijast on WPA3 standardis kohustuslik Protected Management Frames (PMF) kasutamine. WPA2 puhul oli haldusraamide kaitse valikuline, mis võimaldas ründajatel saata võltsitud pakette ja seadmeid võrgust lahti ühendada. Kohustuslik PMF muudab võrgu stabiilsemaks ja vähendab teenusetõkestamise rünnakute ohtu.

Lisaks on oluline uuendus OWE (Opportunistic Wireless Encryption), mis toob turvalisuse avatud võrkudesse. Kui varem olid paroolita külalisvõrgud täielikult krüpteerimata, siis OWE võimaldab krüpteerida iga kasutaja liikluse individuaalse võtmega ilma, et külastaja peaks parooli sisestama. See on märkimisväärne samm edasi ettevõtetele, kes soovivad pakkuda turvalist, kuid mugavat ühendust oma külalistele ja partneritele.

Praktiline rakendamine ja seadmete ühilduvus

Üleminek uuele standardile nõuab IT-juhilt läbimõeldud strateegiat, kuna see eeldab tuge nii võrgu infrastruktuurilt kui ka kõigilt lõppseadmetelt. Enamik kaasaegseid seadmeid toetab WPA2/WPA3 üleminekurežiimi (Transition Mode), mis võimaldab samal SSID-l teenindada nii uusi WPA3-võimekusega seadmeid kui ka vanemaid seadmeid, mis kasutavad veel WPA2 protokolli.

Oma võrgupargi valmidust saab kontrollida näiteks Windowsi seadmetes käsuga `netsh wlan show drivers`, mis annab ülevaate võrguadapteri toetatud protokollidest. Kuigi paljud Wi-Fi 6 seadmed on saanud WPA3 toe tarkvarauuendusega, võib maksimaalne 192-bitine turvarežiim nõuda spetsiifilist riistvaralist tuge. Ettevõtte keskkonnas on soovitatav alustada WiFi pääsupunktide seadistamine nii, et esmalt segmenteeritakse kriitilised andmevood ja viiakse need üle WPA3-Enterprise režiimi.

Strateegiline vaade võrgu turvalisusele

WPA3 juurutamine on investeering ettevõtte pikaajalisse küberkaitsesse, mis aitab ennetada andmelekkeid ja vähendada IT-osakonna koormust intsidentide lahendamisel. Edukas üleminek eeldab põhjalikku auditit, et veenduda, kas kõik kasutusel olevad võrgu standardid ja protokollid on optimaalselt seadistatud.

Kuna tehnoloogia vananeb kiiresti, on mõistlik kaasata partner, kes suudab pakkuda terviklikku vaadet võrgu arhitektuurile. Pro IT, olles ainus Ruckus Eliitpartner Baltikumis, omab pikaajalist kogemust keerukate võrgulahenduste projekteerimisel ja haldamisel. Meie eksperdid aitavad teil luua parima WiFi lahenduse kontorisse, tagades, et teie võrk on ühtaegu nii kiire, skaleeritav kui ka vastavuses uusimate turvastandarditega.

Võtke meiega ühendust, et kaardistada teie praegune olukord ja leida optimaalne tee WPA3 standardi juurutamiseks teie ettevõttes. Tutvuge ka meie teiste võrgulahendustega, mis aitavad hoida teie äri turvalisena.